企业员工电脑监控 软件选择、实施考量与个人应对

在信息技术行业,尤其是计算机软件开发领域,公司出于保护知识产权、确保数据安全、防范内部风险、衡量工作效率等目的,实施员工电脑监控是一种常见但敏感的管理实践。这涉及到技术、法律、伦理及员工关系等多个层面。

一、企业通常如何实施监控及常用软件

公司实施监控通常不是单一手段,而是一个综合系统,可能包含以下层面:

- 网络流量监控:在网关或防火墙上部署软件,记录所有设备的网络访问记录(访问的网站、时长、流量大小),并可能拦截特定网站或应用。

- 终端行为监控:在员工电脑上安装客户端软件,进行更细致的记录。

- 数据防泄漏:通过策略限制USB拷贝、外发邮件附件、上传网盘等行为,并对敏感文件(如源代码)的创建、访问、传输进行审计。

常用软件类型与代表产品:

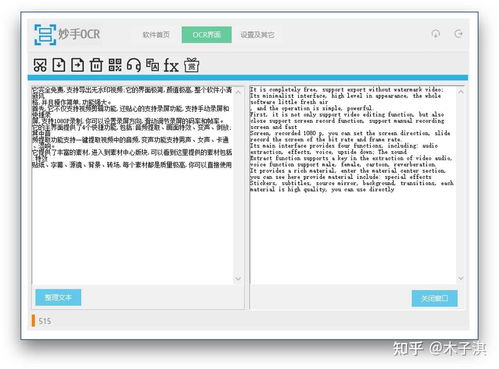

专业监控软件:如Teramind、ActivTrak、Veriato 360等。功能强大,可记录击键、截图、应用程序使用时间、网站浏览、社交媒体活动、文件操作等,并生成详细的分析报告。

端点安全与管理平台:如CrowdStrike、Microsoft Defender for Endpoint、SentinelOne等。这些平台主要聚焦安全威胁检测与响应,但也具备强大的设备行为监控和数据收集能力。

统一端点管理/移动设备管理:如VMware Workspace ONE、Microsoft Intune、Jamf(针对macOS)。常用于管理公司发放的设备,可强制实施安全策略、安装软件、远程擦除数据等。

专用开发运维安全工具:如GitLab、GitHub、Azure DevOps等平台本身就带有代码提交、合并请求的详细审计日志。还有像SonarQube这样的代码质量平台,也会记录分析行为。

二、企业实施监控的法律与伦理边界

公司在实施监控前必须谨慎考虑:

- 合法性:必须遵守当地的法律法规(如欧盟的GDPR、中国的《个人信息保护法》、《网络安全法》)。核心原则包括:

- 知情同意:通常需要在员工手册或劳动合同中明确告知监控的范围、目的、数据用途和保存期限,并获得员工同意。

- 目的限制与最小必要:监控应与合法的商业目的直接相关,且采取对员工隐私侵扰最小的方式。例如,为防代码泄露而监控代码仓库操作是合理的,但持续无差别地屏幕截图可能超出必要范围。

- 透明度:政策应清晰公开。

- 合理性:监控策略应与员工角色和风险相匹配。对接触核心代码的开发者实施更严格的数据访问审计是合理的,但对所有员工进行无差别的键盘记录则可能引发强烈的伦理争议和人才流失。

- 文化影响:过度监控会营造不信任的氛围,打击创造力和工作积极性,这对依赖创新和协作的软件开发行业尤为有害。

三、软件开发人员可能的规避方法与考量

需要明确的是,在已明确告知并取得同意的公司设备上,刻意规避公司合法的安全监控政策可能违反劳动合同、公司制度甚至法律。以下讨论主要基于个人隐私保护意识提升和合法合规前提下的技术认知。

- 严格区分公私领域:

- 使用个人设备处理私人事务:这是最根本的原则。绝不使用公司电脑、网络、账号进行私人聊天、浏览无关网站、处理个人文件或访问个人云存储。

- 虚拟机/容器隔离:在某些公司政策允许下,对于个人学习研究,可使用公司电脑上的虚拟机(需确认合规),将环境与主机监控一定程度上隔离。但这通常无法绕过网络层监控。

- 理解监控的粒度与盲点:

- 网络加密流量:访问HTTPS网站的内容,公司防火墙通常只能看到域名,看不到具体页面内容(除非安装了受信任的根证书进行中间人解密,这在企业环境中可能实施)。但访问记录本身是暴露的。

- 本地离线操作:纯粹的本地代码编写、文档编辑,若不涉及网络传输和敏感词触发,可能不会被实时分析,但客户端监控软件可能记录应用程序活动和时间。

- 外部通信渠道:使用个人手机热点、个人4G/5G网卡上网,可以绕过公司网络监控,但这通常严重违反安全规定,且可能被终端软件检测到网络适配器变化。

- 技术上的“反制”局限性:

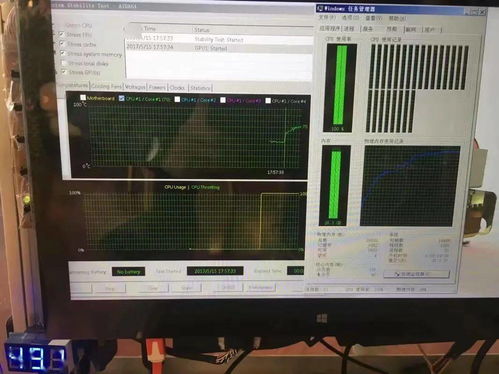

- 关闭进程/卸载软件:公司管理软件通常以系统服务或驱动形式存在,拥有最高权限,普通用户无法结束进程或卸载,尝试操作会被记录并告警。

- 使用加密通信:即使使用端到端加密的通讯工具(如Signal),其客户端应用程序的启动和使用行为本身也可能被记录。

结论与建议

对于IT公司而言,平衡安全监控与员工信任是关键。最佳实践是建立清晰、透明、基于风险且符合法律的政策,将监控重点放在数据资产保护和安全事件响应上,而非对员工日常行为的微观管理。

对于软件开发人员而言,核心应对策略是 “合规”与“隔离” :

- 入职时仔细阅读并理解公司的信息安全与隐私政策。

- 无条件遵守在工作设备上处理公司业务的规定。

- 所有私人事务严格使用个人设备和个人网络完成。

- 将工作电脑视为一个完全公开、受审计的环境,在此之上的所有数字行为都假定会被记录。

- 如有疑虑,通过正式渠道与IT或HR部门沟通,了解监控的具体范围和目的,而非尝试技术规避。

在数字化工作环境中,明确边界、尊重协议是保障双方权益的基础。公司通过合理监控保护资产,员工通过规范操作保护隐私与职业安全,方能构建健康、可持续的工作关系。

如若转载,请注明出处:http://www.ooaecad.com/product/8.html

更新时间:2026-05-04 22:38:33